استاندارد EIP 1967 مشخص میکند که اطلاعات مورد نیاز قراردادهای پراکسی باید در کدام بخش از حافظه ذخیره شوند تا این قراردادها بتوانند به درستی اجرا شوند. این استاندارد هم در الگوی UUPS (استاندارد جهانی پراکسی قابل ارتقا) و هم در الگوی Transparent Upgradeable Proxy (پراکسی قابل ارتقا بهصورت شفاف) مورد استفاده قرار میگیرد.

نکته مهم: EIP-1967 صرفاً محل قرارگیری برخی متغیرهای ذخیره سازی و لاگ هایی که در صورت تغییر آنها منتشر میشوند را مشخص میکند، نه بیشتر. این استاندارد توضیحی درباره نحوه بهروزرسانی این متغیرها یا اینکه چه کسی مجاز به مدیریت آنهاست ارائه نمیدهد. همچنین هیچ تابع عمومی برای پیاده سازی تعریف نمیکند. دستورالعملهای مربوط به مدیریت و بهروزرسانی این متغیرها در اسناد مربوط به الگوی Transparent Proxy یا مشخصات UUPS بیان شدهاند.

برای آنکه یک پراکسی بتواند بهدرستی کار کند، به دو متغیر کلیدی نیاز دارد: آدرس قرارداد پیاده سازی (implementation address) و مدیر (admin). آدرس پیاده سازی همان جایی است که پراکسی فراخوانی ها را به آن منتقل میکند (delegate میکند). در زمان ارتقا، این آدرس به قرارداد جدید و ارتقا یافته تغییر پیدا میکند. فقط مدیر (admin) اجازه دارد این تغییرات را اعمال کند.

پیش نیازها

در این مقاله، ما فرض میکنیم که شما با مفاهیم پایه مانند نحوه کار پراکسی ها و دستور delegatecall آشنا هستید. همچنین باید بدانید شیارهای ذخیره سازی (storage slots) چیستند، شناسه توابع (function selectors) چه کاربردی دارند، و تداخل این شناسه ها در قراردادهای پراکسی به چه معناست.

روش نادرست طراحی شیارهای پراکسی

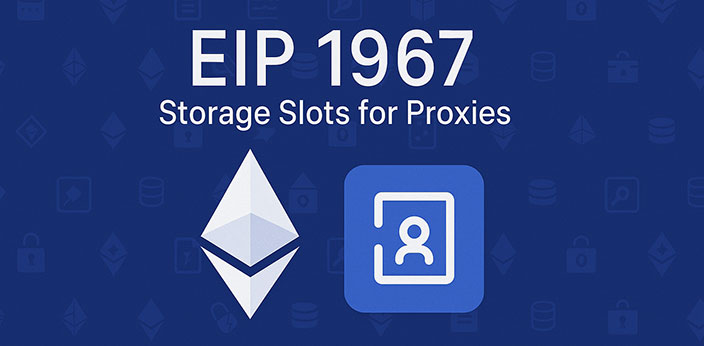

نمونهای که در ادامه میبینید، یک طراحی اشتباه برای پراکسی است:

اول از همه باید بدانید که در این طراحی، احتمال تداخل بین شناسه تابع changeAdmin() و یکی از توابع قرارداد پیاده سازی وجود دارد. این احتمال کم نیست و نمیتوان آن را نادیده گرفت. استاندارد EIP 1967 درباره نحوه مدیریت این تداخل هیچ توضیحی نمیدهد. برای پیشگیری از چنین مشکلی باید از الگوی Transparent Upgradeable Proxy یا استاندارد UUPS استفاده کنید. چون فقط آنها نحوه مدیریت این وضعیت را مشخص کرده اند.

توجه داشته باشید که EIP 1967 مسئولیتی در قبال تداخل شناسه توابع ندارد.

هدف اصلی EIP 1967 چیز دیگری است. این استاندارد از تداخل متغیرهای implementation و admin با متغیرهای ذخیره سازی قرارداد پیاده سازی جلوگیری میکند. دلیلش این است که این دو متغیر معمولاً از شیارهای 0 و 1 حافظه استفاده میکنند. این شیارها همانهایی هستند که بسیاری از قراردادهای پیاده سازی نیز به کار میبرند.

جلوگیری از تداخل

از آنجا که آدرس های admin و implementation ممکن است در طول زمان تغییر کنند، نمیتوان آنها را به صورت ثابت (immutable) تعریف کرد. بنابراین باید آنها را در متغیرهای ذخیره سازی قرار داد. اما نکته مهم اینجاست: این متغیرها باید در شیارهایی از حافظه قرار بگیرند که با متغیرهای ذخیره سازی قرارداد پیاده سازی تداخلی نداشته باشند.

اینجا یک نکته کلیدی وجود دارد: فضای شیارهای ذخیره سازی بهقدری وسیع است که عملاً بینهایت به حساب میآید؛ دقیقاً برابر با 2**256 – 1.

اگر یک شیار ذخیره سازی را بهصورت تصادفی انتخاب کنیم، احتمال اینکه قرارداد پیاده سازی دقیقاً همان شیار را انتخاب کرده باشد، بسیار ناچیز است. این احتمال تقریباً با احتمال برخورد در تابع هش برابر است؛ در نتیجه، میتوان گفت که خطر تداخل عملاً وجود ندارد.

شیارهای ذخیره سازی برای implementation و admin

آدرس قرارداد پیاده سازی (implementation) در شیار حافظه زیر ذخیره میشود:

|

1 |

0x360894a13ba1a3210667c828492db98dca3e2076cc3735a920a3ca505d382bbc |

|

1 |

0xb53127684a568b3173ae13b9f8a6016e243e63b6e8ee1178d6a717850b5d6103 |

|

1 |

bytes32(uint256(keccak256('eip1967.proxy.implementation')) - 1) |

|

1 |

bytes32(uint256(keccak256('eip1967.proxy.admin')) - 1) |

implementation برابر است با:|

1 |

24440054405305269366569402256811496959409073762505157381672968839269610695612 |

admin برابر است با:|

1 |

81955473079516046949633743016697847541294818689821282749996681496272635257091 |

هیچ قراردادی نمیتواند این تعداد متغیر تعریف کند. بنابراین، احتمال تداخل با متغیرهای ذخیره سازی قرارداد پیاده سازی عملاً صفر است.

علاوه بر این، آرایه ها و مپ های داینامیک هم به صورت مشابه از هش شیار و مقدار کلید برای تعیین محل ذخیره استفاده میکنند. در نتیجه آنها هم شیارهای تصادفی شبه امن تولید میکنند و خطر تداخل در آنها نیز بسیار ناچیز است.

استخراج شیارهای ذخیره سازی

وقتی از تابع keccak256 برای هش کردن یک رشته استفاده میکنیم، خروجی آن عملاً یک عدد تصادفی شبه امن محسوب میشود. اگر از این مقدار عدد ۱ را کم کنیم، به عددی میرسیم که هیچ پیشتصویری (preimage) شناختهشده برای آن وجود ندارد. به بیان ساده، هیچ قراردادی نمیتواند مقدار خاصی را به keccak256 بدهد تا دقیقاً همان شیار حافظه تولید شود و با این مقادیر تداخل داشته باشد.

در نتیجه، این روش باعث میشود احتمال تداخل شیار حافظه با سایر متغیرهای قرارداد تقریباً صفر باشد.

فرضیات مربوط به استفاده از شیارهای ذخیره سازی

البته، همیشه این احتمال وجود دارد که توسعه دهندگان قرارداد پیاده سازی، عمداً به شیارهای حافظه مربوط به پراکسی بنویسند. برای مثال، میتوانند با استفاده از کد اسمبلی زیر، مستقیماً در شیار implementation مقداردهی کنند:

|

1 2 3 4 5 6 |

assembly { // implementation slot sstore( 0x360894a13ba1a3210667c828492db98dca3e2076cc3735a920a3ca505d382bbc, 0x00 ) } |

با این کار، پراکسی دچار اختلال میشود و فراخوانی ها را به آدرس صفر هدایت میکند که باعث از کار افتادن کامل قرارداد خواهد شد.

بنابراین، این ساختار به یک فرض مهم متکی است: توسعه دهندگان نباید چنین کاری انجام دهند.

EIP 1967 تشخیص قراردادهای پراکسی را برای Etherscan آسان میکند

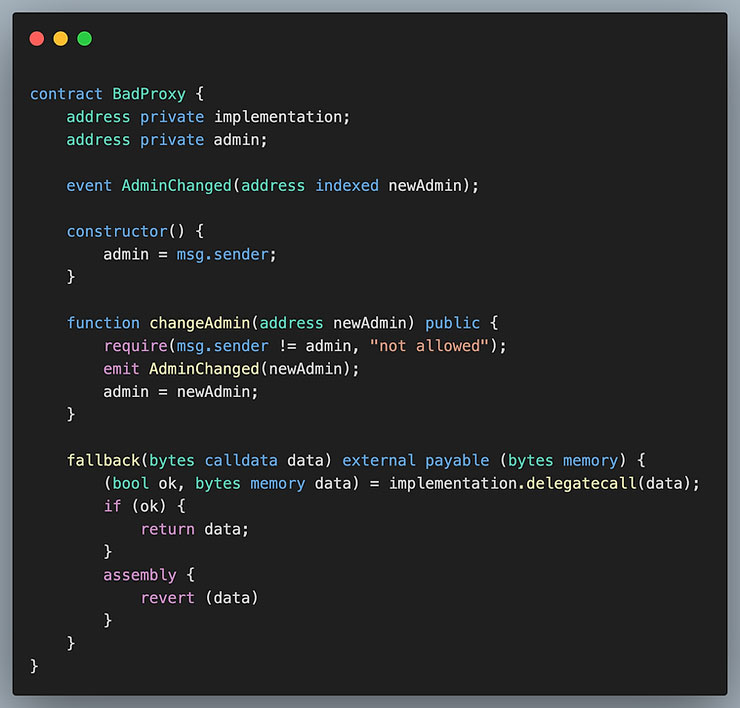

برای نمونه، به تصویر قرارداد پراکسی پروژه Compound Finance توجه کنید:

با بررسی مقدار شیارهای مشخصشده در EIP 1967، مرورگرهای بلاک (مانند Etherscan) میتوانند تشخیص دهند که آیا یک قرارداد از نوع پراکسی هست یا خیر. اگر این شیارها دارای مقادیری غیر از صفر باشند، میتوان نتیجه گرفت که قرارداد مربوطه یک پراکسی است.

در تصویر بالا چند نکته مهم وجود دارد:

-

در دایره بنفش، میبینیم که Etherscan تشخیص داده این قرارداد از الگوی EIP 1967 پیروی میکند.

-

در دایره نارنجی، اطلاعاتی درباره محل قرارگیری قرارداد پیاده سازی فعلی و نسخه قبلی آن وجود دارد. مرورگر بلاک با مراجعه به شیار

implementation، آدرس فعلی را شناسایی میکند و سابقه تغییرات آن را نیز ثبت میکند. -

در دایره قرمز، گزینههایی برای خواندن (Read) و نوشتن (Write) در اختیار داریم. این گزینهها برای هر دو قرارداد پراکسی و پیاده سازی فعال هستند. اما به طور کلی، تعامل اصلی با قرارداد پراکسی انجام میشود؛ زیرا وضعیت (state) اصلی قرارداد در آن ذخیره میشود.

Beacon Slot چیست؟

اگر به نسخه اصلی استاندارد EIP 1967 مراجعه کنید، با مفهومی به نام Beacon Slot مواجه میشوید. چون Beaconها در عمل بسیار کمکاربرد هستند، بحث درباره آنها معمولاً به بخشهای پایانی منابع تخصصی واگذار میشود.

اگرچه بررسی Beaconها موضوعی جداگانه است، اما بهطور خلاصه باید گفت: Beacon یک مکانیزم برای بهروزرسانی همزمان چند قرارداد پراکسی است. به عنوان مثال، میتوان چندین پراکسی را به یک قرارداد پیاده سازی واحد متصل کرد. از آنجا که وضعیت (state) هر پراکسی بهطور مستقل در خودش ذخیره میشود، هیچ تداخلی میان آنها به وجود نمیآید.

قرارداد Beacon ساختار سادهای دارد و فقط آدرس قرارداد پیاده سازی را برمیگرداند:

|

1 2 3 |

interface IBeacon { function implementation() external view returns (address); } |

هر یک از پراکسیها قبل از اجرای delegatecall، از Beacon سوال میکنند که آدرس فعلی قرارداد پیاده سازی چیست. با تغییر مقدار بازگشتی تابع implementation() در Beacon، میتوان تمام پراکسیهای متصل به آن را بهصورت یکجا بهروزرسانی کرد.

شیار ذخیره سازی مربوط به Beacon برابر است با:

|

1 |

0xa3f0ad74e5423aebfd80d3ef4346578335a9a72aeaee59ff6cb3582b35133d50 |

|

1 |

bytes32(uint256(keccak256('eip1967.proxy.beacon')) - 1) |

address(0) را در این شیار ذخیره کرد یا آن را به کل خالی گذاشت.

پیاده سازی در OpenZeppelin و Solady

در کتابخانه OpenZeppelin، هر دو الگوی Transparent Upgradeable Proxy و UUPS از استاندارد ERC 1967 استفاده میکنند تا محل دقیق ذخیره متغیرهایی که در این مقاله توضیح داده شد را مشخص کنند.

همچنین کتابخانه Solady که بهدلیل بهینه بودن از نظر مصرف گس شناخته میشود، پیاده سازی سبک و کارآمدی از پراکسی UUPS ارائه داده که آن هم از ساختار ERC 1967 برای تعیین محل ذخیره متغیرها بهره میبرد.

جمع بندی

استاندارد ERC 1967 روشی برای تعیین محل ذخیره سه متغیر کلیدی در قراردادهای پراکسی فراهم میکند: آدرس قرارداد پیاده سازی (implementation)، آدرس مدیر (admin) و آدرس قرارداد Beacon. این استاندارد باعث میشود که مرورگرهای بلاکچین بتوانند به سادگی تشخیص دهند آیا یک قرارداد از نوع پراکسی است یا نه. همچنین با اختصاص شیارهای خاص و ایمن، از تداخل متغیرهای ذخیره سازی بین قرارداد پراکسی و قرارداد پیاده سازی جلوگیری میکند. اگر به دنبال درک عمیقتری از این مفاهیم هستید، پیشنهاد میکنیم از آموزش برنامه نویسی در حوزه سالیدیتی و قراردادهای هوشمند استفاده کنید.

راستی! برای دریافت مطالب جدید در کانال تلگرام یا پیج اینستاگرام سورس باران عضو شوید.

- انتشار: ۱۲ تیر ۱۴۰۴

دسته بندی موضوعات

- آموزش ارز دیجیتال

- آموزش برنامه نویسی

- آموزش متنی برنامه نویسی

- اطلاعیه و سایر مطالب

- پروژه برنامه نویسی

- دوره های تخصصی برنامه نویسی

- رپورتاژ

- فیلم های آموزشی

- ++C

- ADO.NET

- Adobe Flash

- Ajax

- AngularJS

- apache

- ARM

- Asp.Net

- ASP.NET MVC

- AVR

- Bootstrap

- CCNA

- CCNP

- CMD

- CSS

- Dreameaver

- EntityFramework

- HTML

- IOS

- jquery

- Linq

- Mysql

- Oracle

- PHP

- PHPMyAdmin

- Rational Rose

- silver light

- SQL Server

- Stimulsoft Reports

- Telerik

- UML

- VB.NET&VB6

- WPF

- Xml

- آموزش های پروژه محور

- اتوکد

- الگوریتم تقریبی

- امنیت

- اندروید

- اندروید استودیو

- بک ترک

- بیسیک فور اندروید

- پایتون

- جاوا

- جاوا اسکریپت

- جوملا

- دلفی

- دوره آموزش Go

- دوره های رایگان پیشنهادی

- زامارین

- سئو

- ساخت CMS

- سی شارپ

- شبکه و مجازی سازی

- طراحی الگوریتم

- طراحی بازی

- طراحی وب

- فتوشاپ

- فریم ورک codeigniter

- فلاتر

- کانستراکت

- کریستال ریپورت

- لاراول

- معماری کامپیوتر

- مهندسی اینترنت

- هوش مصنوعی

- یونیتی

- کتاب های آموزشی

- Android

- ASP.NET

- AVR

- LINQ

- php

- Workflow

- اچ تی ام ال

- بانک اطلاعاتی

- برنامه نویسی سوکت

- برنامه نویسی موبایل

- پاسکال

- پایان نامه

- پایتون

- جاوا

- جاوا اسکریپت

- جی کوئری

- داده کاوی

- دلفی

- رباتیک

- سئو

- سایر کتاب ها

- سخت افزار

- سی اس اس

- سی پلاس پلاس

- سی شارپ

- طراحی الگوریتم

- فتوشاپ

- مقاله

- مهندسی نرم افزار

- هک و امنیت

- هوش مصنوعی

- ویژوال بیسیک

- نرم افزار و ابزار برنامه نویسی

- وردپرس